Architectures de Protection, Automatismes et Contrôle dont les fonctions sont indépendantes des équipements matériels

En 2017 le Comité d'Etudes B5 (Protection et Contrôle Local des Systèmes Electriques) a lancé le Groupe de Travail (GT) B5.60, pour étudier et proposer des architectures nouvelles des fonctions de Protection, Automatismes et Contrôle (PAC) dans lesquelles les fonctions seraient indépendantes du support matériel (FIH, pour Fonctionnalité Indépendante du Hardware).

Le programme de travail du GT trouve son origine dans le constat de la situation actuelle d'une intégration du matériel et du logiciel, alors que les matériels à base de microprocesseurs ont une durée de vie commerciale limitée à 10 ou 15 ans. La séparation du logiciel d'application et du hardware permettrait le développement de futures architectures de systèmes PAC (PACS), avec de nouvelles approches de conception, de mise en service et de maintenance de ces systèmes.

members

Chef de file

(DE)

T. RUDOLPH

Chef de file (avant 2021)

(RU)

A. VOLOSHIN

X. CHEN (CN), T. COSTE (FR), R. DAS (US), I. DOROFEEV (RU), N. GRACHEVA (RU), C. GUIBOUT (FR), A. SHARMA (IN)

Membres Correspondants

I. GARCIA (ES), S. INGEBRIGTSEN (NO), A. LEBEDEV (RU), H. MORAIS (PT), A. VARGHESE (GB)

Objectifs de la Brochure Technique

L'objectif des travaux du GT, présentés dans la BT, était d'étudier et de proposer des architectures nouvelles qui permettraient une indépendance entre logiciel et matériel, et de proposer des architectures PACS de référence faisables. La mise en œuvre de nouveaux concepts tels que la FIH doit être supportée par des technologies, des processus, des outils et des normes, et le GT a donc examiné les technologies intéressantes, les normes applicables, les problèmes de cycle de vie et les stratégies de migration. Au-delà des avantages attendus, il est nécessaire d'analyser les problèmes techniques et commerciaux, et d'évaluer les lacunes potentielles des normes. L'évolution des IED (Dispositifs Electroniques Intelligents) à base de microprocesseurs et de leurs architectures a été étudiée pour comprendre les changements imposés par les nouveaux concepts.

En conséquence quelques technologies clés et approches fondamentales qui rendent faisables les concepts FIH ont pu être identifiées. Par exemple, les concepts FIH imposeraient que des normes soient définies pour séparer autant que possible l'interface processus et les fonctions applicatives, et permettre leurs utilisations sur différentes plateformes matérielles. Les IED multifonctionnels actuels regroupent des fonctions en fonction des applications, par ex. des fonctions de protections de distance ou des fonctions de protections de surintensité. Une première étape consiste donc à virtualiser les dispositifs qui pourraient être développés jusqu'à devenir des IED virtuels, éléments centraux du concept FIH.

La faisabilité d'une telle sorte de virtualisation est déjà fournie par la CEI 61850 et une partie du modèle des données et des processus d'ingénierie correspondants. Cependant les concepts FIH vont requérir des méthodologies complémentaires pour la conception, l'ingénierie, les essais, et la maintenance tout au long du cycle de vie. Certains éléments sont déjà couverts par la normalisation, mais certains manques doivent être comblés pour permettre une mise en œuvre efficace et une utilisation opérationnelle des FIH. Des recommandations appropriées ont été formulées et partagées avec certaines instances de normalisation, qui vont infléchir leurs feuilles de routes.

Au cours des toutes dernières années le thème de la virtualisation - qui est un élément central du concept FIH – a est devenu beaucoup plus présent dans l'industrie. Plusieurs instances de normalisation, groupes d'étude et associations ont commencé à travailler sur les Systèmes Centralisés de Protection et de Contrôle (CPC). En parallèle certains projets ont été lancés pour valider les concepts correspondants, dans le cadre de coopérations entre constructeurs et compagnies d'électricité, et les premiers résultats ont été pris en compte dans la BT.

L'émergence de ces nouvelles technologies peut induire des problèmes dans certains domaines d'activité, comme les relations d'affaires, les responsabilités, les stratégies (dont la migration), ainsi que dans la gestion des expertises et des connaissances. D'un autre côté, on peut en attendre plusieurs bénéfices, comme une efficacité opérationnelle améliorée, une réduction du coût sur le cycle de vie, plus de flexibilité et une durabilité supérieure.

Structure et contenu de la Brochure Technique

Cette BT propose de nouvelles architectures PAC, dans lesquelles les entrées/sorties (I/O), le matériel de traitement et les fonctions sont séparées, pour assurer des cycles de vie optimaux, et identifie les critères et les conditions qui permettront d'utiliser des applications logicielles indépendamment des matériels pour réaliser les fonctions PAC.

Dans les dernières années des solutions nouvelles ont été développées et des projets pilotes ont été lancés. Dans la BT on présente deux concepts techniques prometteurs et des architectures: un concept basé sur une solution IED utilisant un middleware (intergiciel) normalisé, et un système centralisé de Protection et de Contrôle mettant en œuvre des architectures basées sur un serveur, sont proposées pour obtenir l'indépendance du matériel.

Les deux architectures tirent profit des possibilités d'abstraction qu'offre la CEI 68150. L'application de la CEI 68150 dans un contexte FIH est presque identique à ses applications actuelles dans les postes numériques.

Les chapitres de la BT se présentent ainsi:

Le Chapitre 1 introduit le concept FIH et expose les principales motivations d'une mise en œuvre de nouvelles architectures de PACS, ainsi que leurs caractéristiques et avantages, parmi lesquels:

- Des fonctions indépendantes des matériels, et de nouvelles plateformes matérielles PACS, qui assurent la pérennité des fonctions sur tout le cycle de vie des équipements primaires, et au-delà

- la réallocation flexible des fonctions, dont l'affectation dynamique de fonctions en cas de besoin opérationnel

- Une possibilité de redondance matérielle économique indépendante de la redondance fonctionnelle

- De nouvelles approches de redondance (réaffectation de fonctions plutôt que duplication fonction pour fonction)

- Les fonctions PAC peuvent devenir des applications qui sont hébergées sur des plateformes génériques

- Les fonctions PAC peuvent atteindre des niveaux plus élevés de maturité du fait qu'elles restent utilisées en exploitation pendant des décennies, sans avoir à être modifiées ou remplacées à la suite d'une rénovation de matériel

- De nouvelles options d'allocation de fonctions PAC sont possibles (d'une architecture à équipements multiples à "un poste dans une boîte")

- De nouvelles opportunités d'ingénierie et de gestion à distance, avec des besoins réduits de personnel sur place, ouvrant la voie à des modèles nouveaux d'activités dans les domaines de protection, d'automatisation et de commande.

Le Chapitre 2 explique les différentes architectures actuelles de PACS, et présente les architectures optimisées et les nouvelles fonctionnalités de PACS, que permettent les améliorations des performances des technologies à microprocesseurs des trois dernières décennies. Les avantages de chaque nouvelle génération de PACS, depuis les panneaux de commande classiques jusqu'aux postes numériques mettant en œuvre des communications à bus de processus sont explicités. Cette évolution va de pair avec l'introduction de la norme CEI 68150 comme protocole de communication et base du modèle des données des PACS, qui remplace les différents protocoles traditionnels qui existent dans le monde et qui permet des architectures de communication, des services et des applications nouveaux. Commençant par une courte présentation d'ensemble des principaux concepts de la CEI 6810, le lecteur peut acquérir une compréhension exhaustive des raisons pour lesquelles la CEI 68150 est un élément clé de la transition d'un système de collection d'équipements et de logiciel intégrés vers une mise en œuvre des fonctions d'application qui est indépendante du matériel. De plus l'utilisation du bus de processus apporte plus de flexibilité en matière d'allocation des fonctions, en requérant en même temps de nouvelles solutions, comme une redondance des communications, pour maintenir un haut niveau de fiabilité des PACS. Le chapitre se conclut avec une vue d'ensemble de la question des communications entre postes et centres de conduite.

Le Chapitre 3 présente les IED à base de microprocesseur et leurs caractéristiques principales, aux plans du matériel et du logiciel, en soulignant combien ils sont différents d'une génération à l'autre. Cette rétrospective des technologies des IED permet de comprendre les dépendances entre matériel et logiciel et d l'évolution des algorithmes. Un intérêt particulier est porté aux propriétés de la chaîne analogique d'acquisition des données et au traitement relatif des informations numérisées. En outre les progrès des performances des microprocesseurs ont permis de mettre en œuvre des technologies de communication nouvelles, utilisant des protocoles nouveaux qui sont des facilitateurs clés de la décentralisation des fonctions.

Dans le Chapitre 4 on présente les exigences et les limitations qui sont liées au concept FIH, à partir de cas tels que; entre autres, l'allocation des fonctions, le changement de matériel, et des aspects de granularité du matériel et du logiciel. Pour permettre une allocation libre des fonctions, une architecture décentralisée du logiciel est nécessaire. La CEI 68150, pourrait aider à agréger les fonctions dans des IED virtuels utilisant des modèles de données et des protocoles de communication normalisés. En plus il semble, sous certaines conditions, qu'un niveau plus élevé d'interopérabilité dans le sens de l'interchangeabilité soit réalisable. La libre allocation des fonctions et la possibilité de les héberger dans différentes plateformes matérielles implique de nouvelles exigences pour exprimer la granularité et le bon fonctionnement des solutions de ce genre. Ces exigences peuvent être classées en sujets liés à l'abstraction du matériel, à l'interface processus, à la synchronisation des temps, à l'interopérabilité, et au suivi de la qualité de fonctionnement et aux essais pendant le cycle de vie. La sécurité des matériels existants et les directives de compatibilité électromagnétique doivent être prises en compte pour les nouvelles plateformes FIH. Sont également exposées dans le chapitre des exigences mises en lumière par certains cas spécifiques d'application, comme des installations en extérieur, le niveau de protection du poste, l'automatisation et les schémas de contrôle, et les applications WAMPAC.

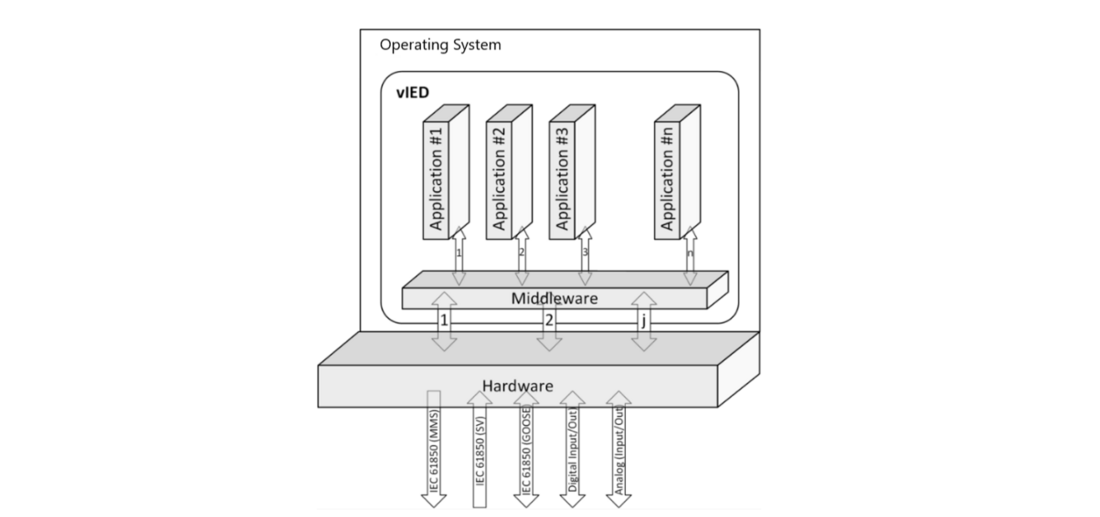

Figure 1 - Exemple d'architecture utilisant un middleware

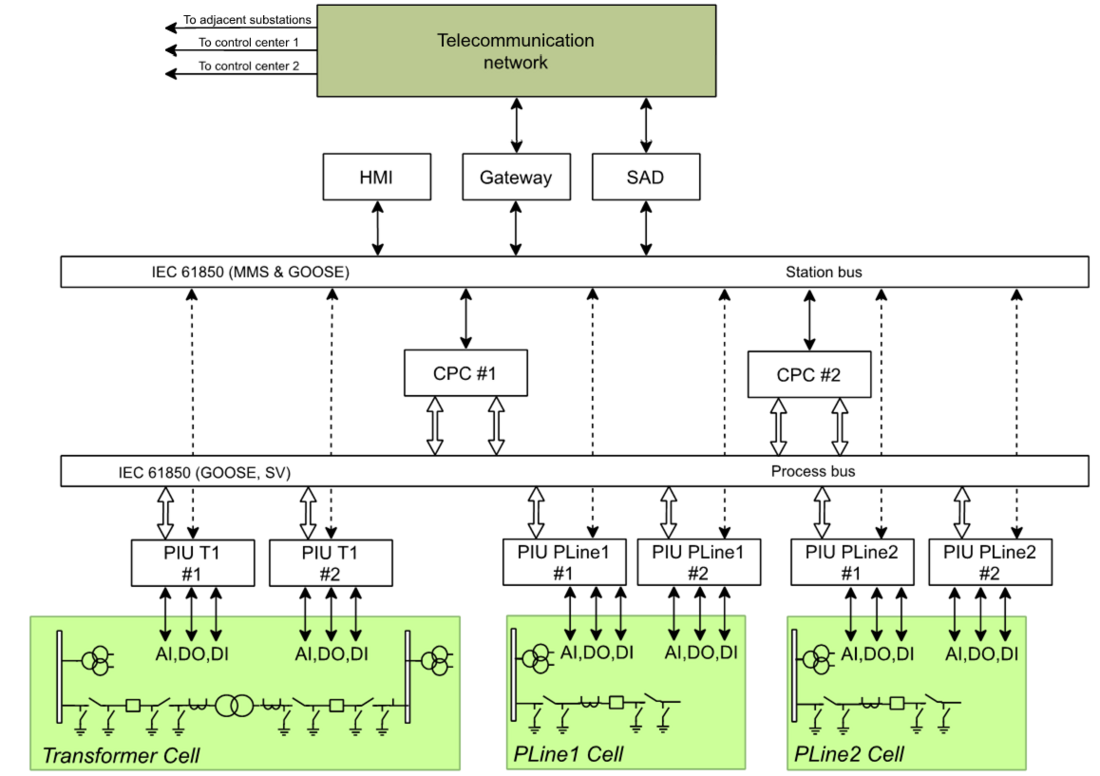

Le Chapitre 5 présente en détail deux concepts différents de FIH, qui mettent en œuvre des approches communes de FIH telles que les principes de découplage et de séparation, ainsi que la modélisation des données et les technologies d'abstraction. Sur la base de ces concepts, des architectures d'IED basé sur l'utilisation de middleware (Figure 1) et des architectures basées sur un serveur (Figure 2) sont proposées. Différentes applications sont présentées, avec les architectures internes des IED suivant les concepts FIH qui sont mis en œuvre. Les architectures basées sur des serveurs sont essentiellement destinées à la mise en œuvre des Systèmes Centralisés de Protection et de Contrôle, et les technologies de virtualisation et les projets open-source correspondants sont le point central d'intérêt.

Le Chapitre 6 permet au lecteur de comprendre les perfectionnements qu'il faut apporter aux outils de conception, d'ingénierie, d'essais et de maintenance, dans le contexte du FIH. On étudie différentes phases du cycle de vie, et on analyse comment les processus définis par la CEI 68150 et les outils associés les facilitent. On s'intéresse tout particulièrement à la gestion (du système) pendant les phases d'exploitation, en partant de situations pratiques telles que l'amélioration ou l'adjonction de fonctions. Les gains potentiels par rapport aux stratégies existantes de maintenance sont décrits. La mise en œuvre du FIH va entrainer des améliorations des stratégies d'essai en vigueur, et va, dans le même temps, permettre des optimisations.

Le Chapitre 7 explique diverses architectures de référence de systèmes du type FIH, allant du poste numérisé avec bus processus, jusqu'au Système Centralisé de Protection et de Contrôle (Figure 2), et les compare en détail. Dix critères de comparaison différents allant du nombre des équipements aux aspects économiques ont été définis, et en regard desquels les architectures de référence ont été classées. Le lecteur aura la possibilité d'utiliser ces critères pour choisir la solution la plus appropriée à un problème donné.

Figure 2 - Système Centralisé de Protection et de Contrôle (CPC)

Le Chapitre 8 est consacré aux défis techniques et économiques induits par la mise en place des concepts FIH. Il couvre les problèmes liés aux processus d'essai et de maintenance, les performances de cyber sécurité et de sécurité physique, et les stratégies de migration. Les aspects économiques tels que les responsabilités des parties prenantes, la gestion des connaissances et des expertises, les relations industrielles, les problèmes de cycle de vie, ou le traitement des problèmes in-situ, sont débattus.

Le Chapitre 9 donne une large description des travaux réalisés ou en cours, avec une présentation des groupes d'études en charge. L'analyse de cette situation conduit à des recommandations de travaux futurs, qui sont pour partie pris en compte dans les approches des différentes organisations.

Conclusion

La BT résume différents aspects du concept de système de Protection, d'Automatisation et de Contrôle indépendant des équipements, et propose deux orientations de mise en œuvre, système intégré et système basé sur serveur. Evoluer à partir d'une approche orientée équipements vers des solutions logicielles requiert aussi des changements autres que techniques. La spécification, l'achat, les processus d'ingénierie et de conception, la logistique, les essais, l'exploitation et la maintenance - le cycle complet de vie – seront impactés par une évolution vers des PACS essentiellement logiciels. Les enseignements et recommandations qui ressortent sont :

- Tout type de PACS dont les fonctions sont indépendantes des équipements matériels exige une séparation bien définie des interfaces physiques, entre le processus et les fonctions d'application de haut niveau, basée sur des normes assurant l'interopérabilité, la flexibilité et un support dans la durée du cycle de vie.

- Les normes applicables doivent couvrir non seulement les communications, mais aussi le modèle des données et les processus d'ingénierie. Pour réduire les risques au cours des étapes de développement et de réalisation du projet, la mise en place d'essais de conformité présente beaucoup d'avantages. Par conséquent les PACS FIIH doivent être basés sur les normes CEI 68150, dont la série et l'écosystème vont couvrir la plupart des exigences en matière de conception assurant l'indépendance par rapport aux équipements.

- Avec la flexibilité le nombre des architectures et des solutions possibles peut augmenter. Pour gérer l'efficacité du processus d'ingénierie, et assurer le fonctionnement correct des systèmes complets, les concepts actuels de spécification, d'ingénierie et d'essai doivent être perfectionnés. Des progrès ont déjà été réalisés dans la normalisation et la recherche, pour couvrir des aspects comme l'isolation des fonctions pendant des essais ou pour la mise en place d'un IED virtuel. Il est recommandé que des groupes d'études commencent à travailler sur les principes de mesures comparatives des performances, pour préparer des pratiques d'ingénierie ou même proposer une norme pour ce besoin critique.

- Il ne sera possible de remplacer un PACS existant dont l'utilisation est éprouvée que si l'intérêt économique, la fiabilité et les aspects opérationnels d'une solution nouvelle correspondent à des bénéfices substantiels. L'évaluation des bénéfices doit être basée sur les architectures proposées et porter sur la totalité des étapes du cycle de vie.

- L'application des concepts IT pour virtualiser les fonctions de protection sous la forme d'IED virtuels dans des serveurs est regardée comme une orientation future prometteuse, qui permettra des avantages tels que la facilité accrue d'intégration et de gestion de la vie utile des progiciels, une cyber sécurité sans discontinuité, la possibilité de jumeau fonctionnel numérique, la possibilité d'exécuter des essais hébergés sur le cloud, entre autres.

- Des systèmes d'exploitation temps réel libres ont été testés dans des projets pilotes et ont démontré un haut niveau de stabilité, de performance et de fiabilité, et ils peuvent donc être utilisés pour définir un cadre de virtualisation indépendant d'un fournisseur.

- Alors que la plupart des problèmes techniques ont déjà été pris en compte, certains sujets spécifiques doivent être pris en charge dans de futurs travaux de normalisation. La BT sera utilisée par des instances de normalisation comme la CEI et l'IEEE, qui devront identifier les lacunes existantes et définir les programmes de travail nécessaires pour les combler.

- Certaines approches techniques peuvent être prises en considération par de nouveaux groupes d'études, comme l'impact des architectures sur la conception des équipements primaires, la recherche d'une meilleure efficacité énergétique des postes, ou les cas d'application des jumeaux numériques.

- D'autres groupes d'études devraient s'intéresser à des sujets relatifs aux responsabilités d'entreprise, telles que la rentabilité économique, la gestion des connaissances et l'optimisation du cycle de vie des actifs.